Tôi vừa gặp một chiến dịch lừa đảo tinh vi dùng CAPTCHA giả mạo để dụ bạn chạy lệnh trên máy — và nó có thể tấn công bất kỳ ai cả tin. Nếu bạn thấy thông báo “xác minh bạn không phải robot” kiểu Cloudflare kèm hướng dẫn mở Command Prompt và nhấn Ctrl+V, hãy đóng trang ngay. Bài viết này phân tích chi tiết cách hoạt động của chiêu thức, dấu hiệu nhận biết và cách phản ứng an toàn.

1. Email mồi nhử và những dấu hiệu đầu tiên

Kịch bản bắt đầu bằng một email ngắn gọn, báo rằng “có bài viết về bạn trên một trang tin” kèm đường link. Ba điểm đáng ngờ khiến tôi lập tức cảnh giác:

- Nội dung giống các scam tin nhắn trên mạng xã hội: câu chữ gợi tò mò để bạn click.

- Tên người gửi khác với địa chỉ email thực tế; domain nguồn là .cl (Chile) — không liên quan gì tới đề tài.

- URL trong email có khoảng trắng trước “.com” — thủ thuật để né lọc tự động của Gmail.

Những chi tiết này cho thấy đây không phải email hợp lệ mà là mồi nhử để dẫn bạn vào một trang web có mục đích xấu: đưa ra CAPTCHA giả mạo để lừa bạn chạy mã trên máy.

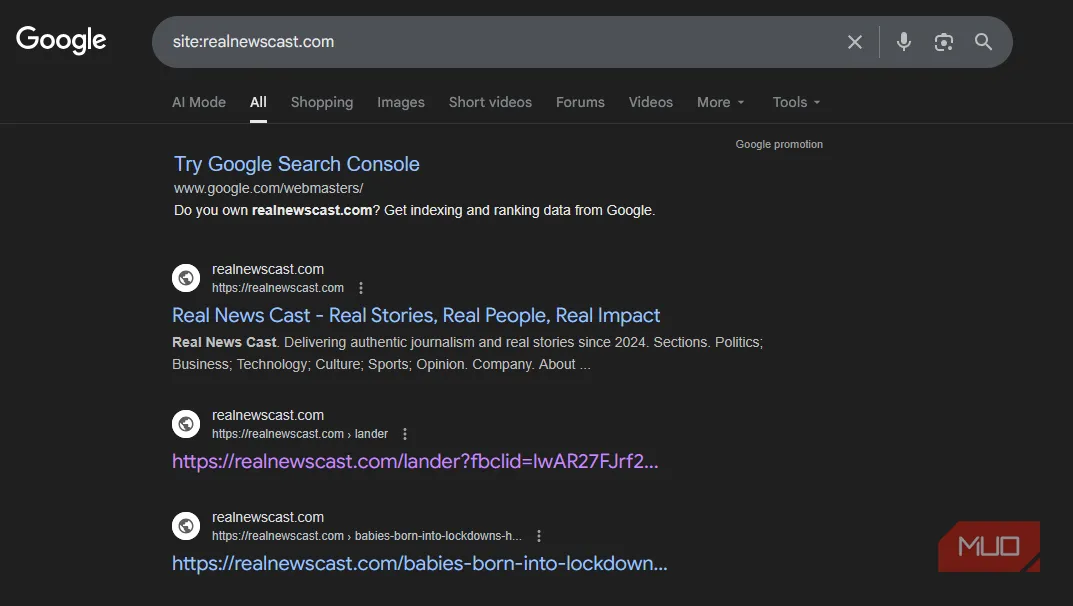

2. Kiểm tra domain và dấu hiệu của trang rác

Tôi bắt đầu kiểm tra domain bằng tìm kiếm site: trên Google — kết quả có nhưng toàn nội dung kém chất lượng, thậm chí trang có nhiều snapshot trong Wayback Machine cho thấy giao diện thay đổi liên tục, đôi khi là trang “parked”, đôi khi giả dạng báo chí.

Kết quả tìm kiếm site: trên Google cho tên miền lừa đảo

Kết quả tìm kiếm site: trên Google cho tên miền lừa đảo

Tôi khởi động máy ảo (VM sandbox) để vào thử an toàn hơn. Kết luận sơ bộ: nhiều khả năng đây là một site rác (junk site) bị lợi dụng hoặc bị hack để làm nền cho chiêu lừa đảo.

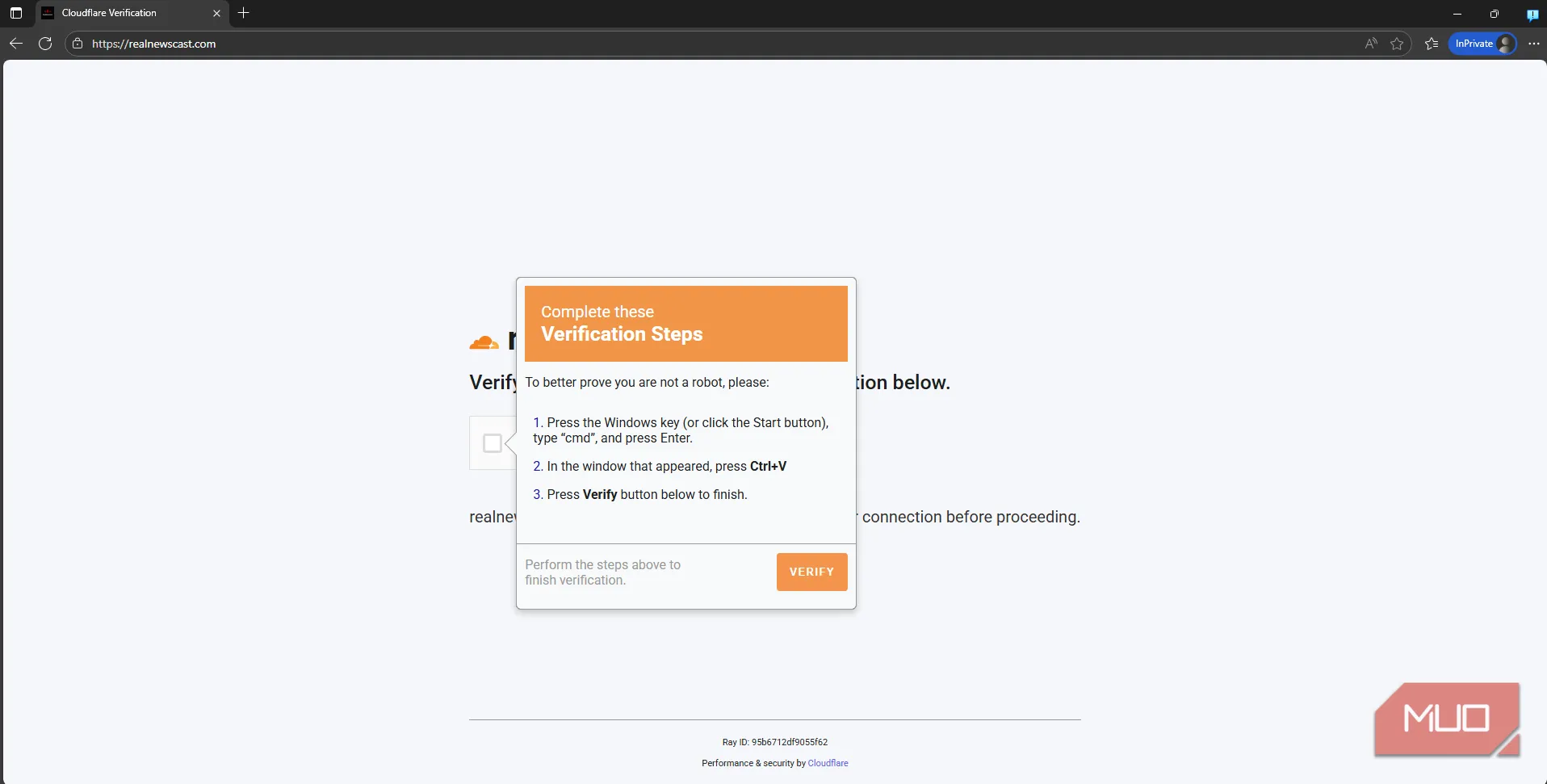

3. CAPTCHA giả mạo hoạt động thế nào

Thay vì cho phép vào nội dung ngay, trang hiển thị một CAPTCHA trông giống Cloudflare: nút “I’m not a robot”. Nếu bạn bấm, sẽ hiện pop-up hướng dẫn “mở Command Prompt, nhấn Ctrl+V và Verify”. Đó chính là bẫy.

Khi bạn bấm vào pop-up, trang web đã đặt một chuỗi lệnh độc hại lên clipboard. Việc bạn dán (Ctrl+V) vào Command Prompt hoặc hộp Run và chạy sẽ thực thi lệnh đó — lệnh này thường tải về và chạy một file malware.

CAPTCHA giả mạo hiện lên như Cloudflare yêu cầu xác thực người dùng

CAPTCHA giả mạo hiện lên như Cloudflare yêu cầu xác thực người dùng

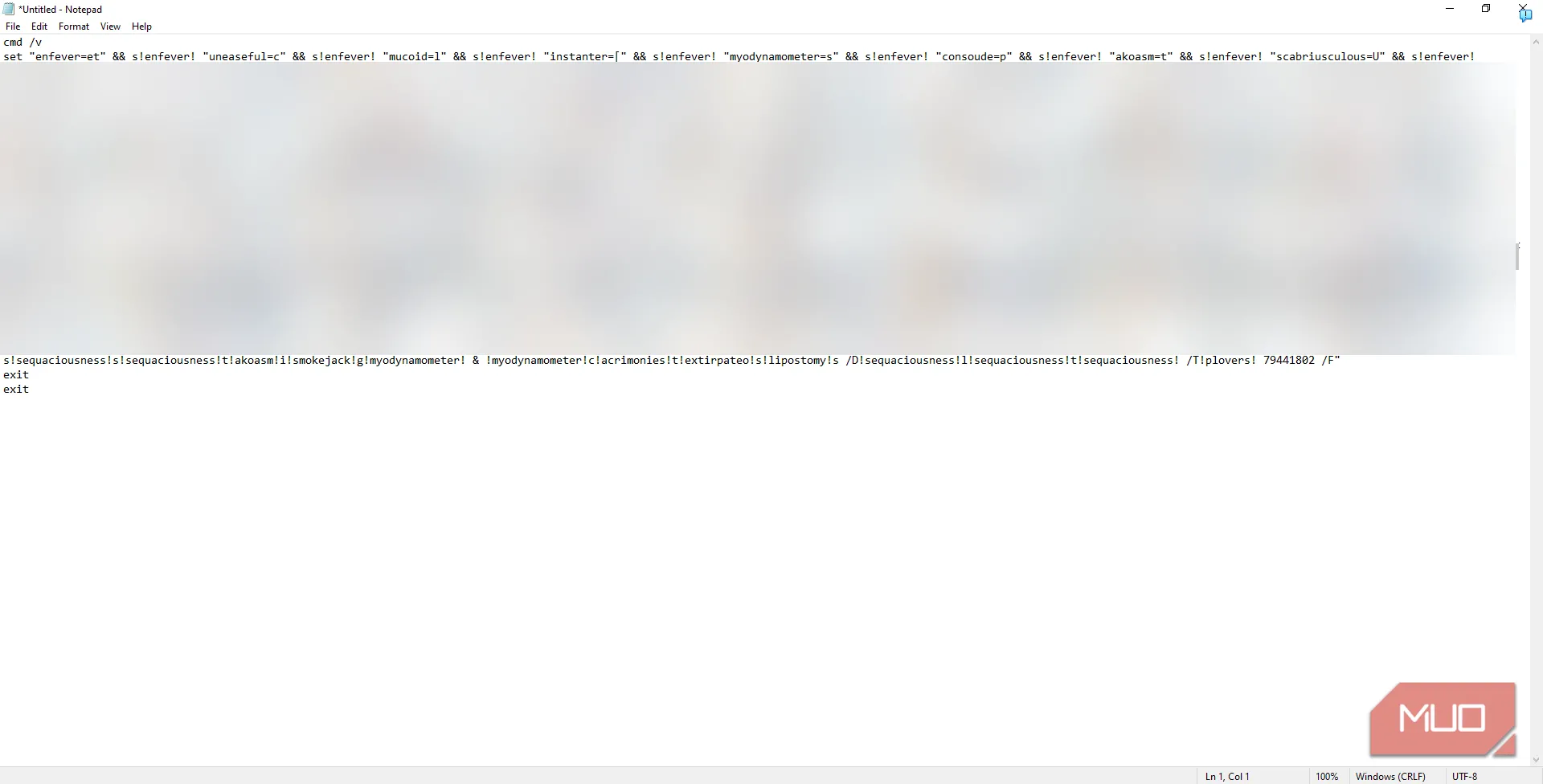

Tôi sao chép lệnh về Notepad để phân tích: nó được che giấu trong nhiều biến và văn bản vô nghĩa, mục tiêu là khiến người dùng không nhận ra bản chất thực sự của lệnh. Có phiên bản khác của chiêu này thậm chí yêu cầu dán vào hộp Run thay vì CMD — nhưng nguyên tắc giống nhau: bạn đang trực tiếp chạy mã trên máy.

Đoạn mã độc được dán vào Notepad sau khi bấm 'I’m not a robot' — lệnh CMD chứa mã tải malware

Đoạn mã độc được dán vào Notepad sau khi bấm 'I’m not a robot' — lệnh CMD chứa mã tải malware

4. Tại sao kiểu tấn công này nguy hiểm

- Bỏ qua lớp bảo vệ trình duyệt: nhiều cơ chế bảo vệ không thể ngăn khi chính người dùng tự chạy lệnh.

- Trộm dữ liệu: malware cài theo cách này thường nhằm ăn cắp cookie, mật khẩu lưu trong trình duyệt, ví tiền ảo hoặc thiết lập backdoor.

- Khó phát hiện: nội dung trang trông hợp lệ (giao diện báo chí, logo mờ) khiến nhiều người tin tưởng hơn.

Không có trang hợp lệ nào yêu cầu bạn “mở Command Prompt và dán lệnh” để chứng minh bạn là con người. Đó là quy tắc đơn giản để phân biệt CAPTCHA thật — hoạt động kiểm tra thường diễn ra tự động trên nền tảng, không bắt người dùng chạy mã.

5. Phản ứng an toàn và cách phòng tránh

Dưới đây là các bước cụ thể để bạn an toàn khi gặp kịch bản tương tự:

- Nếu nghi ngờ, đóng tab ngay lập tức. Đừng dán hay chạy bất kỳ lệnh nào.

- Mở trang trong máy ảo / sandbox nếu cần kiểm tra; tuyệt đối không chấp nhận yêu cầu chạy mã trên máy thật.

- Kiểm tra domain bằng WHOIS; báo cáo registrar (trong trường hợp này: GoDaddy) nếu nghi ngờ. Sau báo cáo, trang có thể bị gỡ hoặc trả lỗi.

- Liên hệ với địa chỉ email bị lạm dụng (nếu có) để cảnh báo chủ sở hữu — đôi khi địa chỉ bị spoof, đôi khi tài khoản thật đã bị xâm phạm.

- Cập nhật hệ điều hành, trình duyệt và phần mềm bảo mật; bật tính năng cảnh báo trang độc/anti-phishing trên trình duyệt.

- Tuyệt đối không tin kịch bản “mở CMD/Run để xác minh” — không trang chính thống nào yêu cầu thao tác đó.

- Nếu bạn đã dán và chạy lệnh: ngắt kết nối mạng, quét malware bằng công cụ uy tín, thay mật khẩu trên thiết bị khác và cân nhắc restore hệ thống nếu cần.

Kết luận

Chiêu dùng CAPTCHA giả mạo để lừa người dùng chạy lệnh là thủ đoạn đơn giản nhưng cực kỳ hiệu quả — vì nó lợi dụng sự tin tưởng và thao tác tay của nạn nhân. Nếu gặp yêu cầu “dán lệnh vào CMD/Run để xác minh”, coi đó là báo động đỏ: đóng trang ngay, báo cáo domain và kiểm tra an toàn. Chia sẻ bài viết này để người thân và đồng đội trong cộng đồng game thủ tránh rơi vào bẫy — bạn đã thử cách phòng nào rồi? Hãy bình luận trải nghiệm của bạn và theo dõi gamethu.org để cập nhật cảnh báo bảo mật nhanh nhất!

Tài liệu tham khảo:

- Báo cáo hiện trường và ảnh chụp màn hình (đã kiểm tra trong sandbox)

- WHOIS lookup và báo cáo tới GoDaddy

- Tài liệu Cloudflare về captcha và xác thực người dùng (tham khảo nguồn công nghệ uy tín)